Video legt uit wat er met Windows kan gebeuren zonder TPM2.0

Verwachte leestijd: 4 minuten

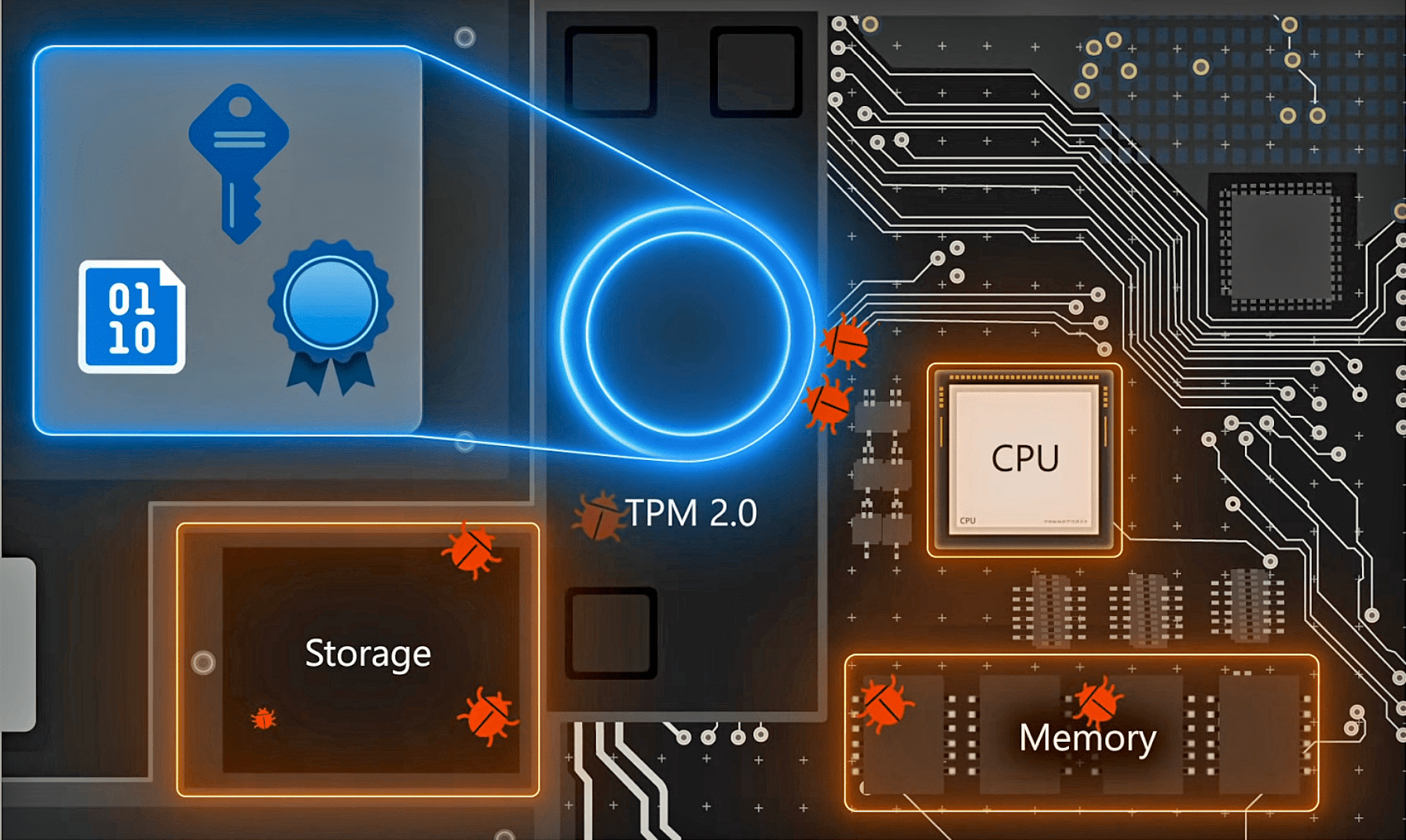

In een uitgebreide video demonstratie laat Microsoft zien hoe cyberaanvallen werken. Maar ook hoe de nieuwe systeemvereisten voor Windows 11 deze tegen kunnen gaan. In de video probeert de tech gigant duidelijk te maken hoe de nieuwe omstreden beveiligingseisen als TPM 2.0 en Secure Boot voor een veiliger systeem zorgen.

Daarnaast leggen we u in dit Windows 11 artikel uit hoe ‘veilig opstarten‘ werkt en wat daar allemaal bij komt kijken.

Als voorbeeld voert Microsoft onder meer een aanval uit via Toegang op afstand zonder dat de op virtualisatie gebaseerde veiligheid (vbs) is ingeschakeld. Deze technologie doet in principe hetzelfde als het omstreden TPM 2.0, waarbij gevoelige data als encryptiesleutels en inloggegevens fysiek afgeschermd worden van de rest van de pc.

Een video presentatie: hoe werkt TPM 2.0 volgens Microsoft. Gevoelige data wordt afgeschermd van onder andere malware middels een fysieke hardware barrière.

Wat u moet weten

Veilig opstarten

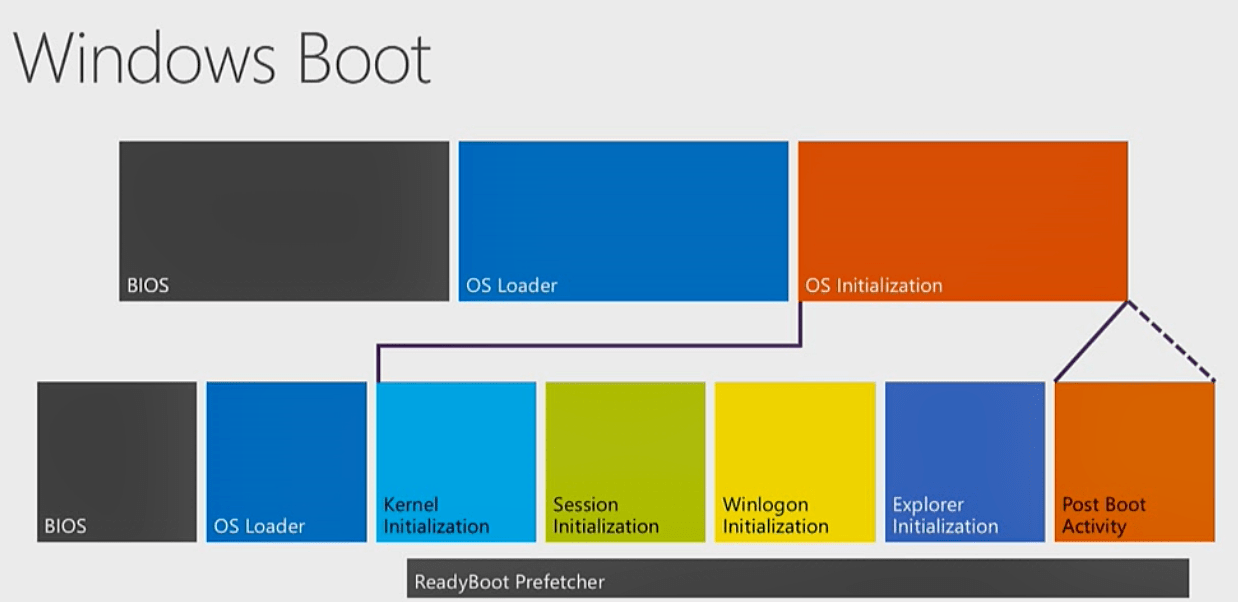

Veilig opstarten is een beveiligingsstandaard die door leden van de pc industrie is ontwikkeld. Dit zorgt ervoor dat een apparaat opstart met alleen software die wordt vertrouwd door de Original Equipment Manufacturer (OEM). Wanneer de pc opstart, controleert de firmware de handtekening van elk stukje opstartsoftware, inclusief UEFI firmware stuurprogramma’s. Daarbij horen ook de Optie ROM, EFI toepassingen en het besturingssysteem.

Optie ROM

De optie ROM is een andere veel voorkomende optie ROM. Het is een netwerk boot ROM. Deze bevat het programma dat nodig is om de opstartcode te downloaden. De originele IBM Personal Computer ROM’s haakten INT 18H, oorspronkelijk om Cassette BASIC, aan te roepen, en INT 19H. Omdat deze twee interrupts werden aangeduid wanneer het opstartproces op het punt staat te beginnen. INT 19H (lees als: Interrupt 19) wordt opgeroepen om het opstartproces te starten. Terwijl INT 18H wordt aangeroepen wanneer het systeem probeert op te starten vanaf alle andere mogelijke apparaten wanneer geen enkele opstartbaar was.

Interrupt en opstarten

Oorspronkelijk, door INT 18H aan te haken, zou het systeem Cassette BASIC oproepen (indien aanwezig). Anders zou het proberen op te starten vanaf het netwerk. Wanneer met alle andere opstartapparaten, diskettestations, harde schijven, waren mislukt. Door INT 19H aan te haken, zou het systeem proberen op te starten vanaf het netwerk voordat andere apparaten dit konden doen. De BBS specificeert (BIOS Boot Specificatie) dat de NIC optie ROM (Netwerk aansluiting) geen Interrupt 19 haakt. In plaats daarvan moet de BIOS INT19h handler de BEV aanroepen, die vervolgens de opstartcode downloadt.

BEV: Is een Bootstrap invoervector, een aanwijzer die verwijst naar code in een optie ROM die laadt direct een Besturingssysteem. De BEV bevindt zich in een PnP optie ROM uitbreidingsheader. Een voorbeeld van een optie ROM met een BEV is een PnP ISA ethernet controller. Beter bekent als netwerkkaart.

Afbeelding: Een PnP ISA ethernet controller.

Als de handtekeningen geldig zijn, start de pc op en geeft de firmware de controle over aan het besturingssysteem.

De OEM kan instructies van de firmware gebruiken om veilige opstartsleutels te maken. Deze worden opgeslagen in de pc firmware. Wanneer u UEFI stuurprogramma’s toevoegt, moet u er ook voor zorgen dat deze digitaal zijn ondertekend en zijn opgenomen in de Secure Boot database.

Het Boot proces

Gebeurt dit niet, dan kunnen hackers met relatief gemak bij gevoelige data komen. Met deze data kunnen hackers bijvoorbeeld de biometrische beveiliging van een systeem dusdanig aanpassen, dat het mogelijk wordt om deze met ieder geleidend object te ontgrendelen. Microsoft gebruikt in de video een Haribo Goudbeer om de ernst van een dergelijke hack te illustreren.

In dezelfde video demonstreert Microsoft hoe Secure Boot veelvoorkomende aanvallen kan voorkomen. De betreffende technologie is ook vereist om Windows 11 te installeren. Het controleert of de boot volgorde klopt en controleert of ermee gerommeld is. Bepaalde soorten malware passen het bootproces op een slinkse manier aan zodat het systeem niet kan detecteren dat er iets mis is. Dit komt omdat veel beveiligingssoftware pas later in het bootproces gestart wordt. De cybercriminelen zijn het beveiligingssysteem op deze manier te slim af.

Met Secure Boot controleert Windows 11 of het bootproces gaat zoals het moet gaan. Zo niet, dan wordt het proces aangepast tot een veilige boot volgorde.

Windows 11 vereist onder meer TPM 2.0 en Secure Boot om de bovenstaande redenen. Toch zijn er officiële manieren om het nieuwste besturingssysteem te installeren zonder aan die eisen te voldoen. Daar komen wel de risico’s bij kijken, die in de video zijn omschreven al zijn ook daar weer manieren voor om deze te voorkomen.