Verwachte leestijd: 4 minuten

Een waarschuwing van Microsoft aan gebruikers dat zij een 0x800f0922 fout kunnen zien wanneer ze proberen de Windows KB5012170 Secure Boot beveiligingsupdate te installeren. Op momenteel ondersteunde besturingssystemen voor consumenten en de enterprise Server-versies.

Het probleem heeft geen invloed op de cumulatieve beveiligingsupdates, maandelijkse updatepakketten of alleen beveiligingsupdates. Microsoft heeft deze op 9 augustus beschikbaar gesteld.

Bootloader problemen

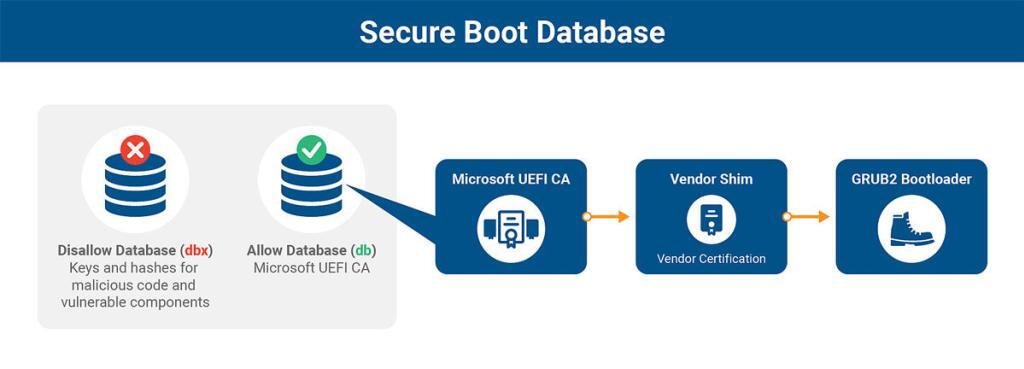

De fout 0x800f0922 is strikt gerelateerd aan KB5012170. Wat een beveiligingsupdate is voor de Secure Boot DBX (Forbidden Signature Database). Een repository met ingetrokken handtekeningen voor Unified Extensible Firmware Interface (UEFI) bootloaders.

De UEFI bootloader wordt onmiddellijk na het inschakelen van het systeem uitgevoerd en is verantwoordelijk voor het starten van de UEFI omgeving. Met de Secure Boot functie kan alleen vertrouwde code worden uitgevoerd bij het starten van het Windows opstartproces.

Vorige week onthulden beveiligingsonderzoekers van Eclypsium kwetsbaarheden in drie ondertekende externe bootloaders. Die kunnen worden misbruikt om de Secure Boot functie te omzeilen en het systeem te infecteren met kwaadaardige code. Zo’n code is vaak moeilijk te detecteren en te verwijderen.

Drie pakketten

De drie pakketten zijn:

- New Horizon Datasys Inc: CVE-2022-34302. Beveiligd opstarten omzeilen via aangepast installatieprogramma.

- CryptoPro Secure Disk: CVE-2022-34303. U omzeilt Secure Boot via UEFI Shell-uitvoering.

- Eurosoft (UK) Ltd: CVE-2022-34301. Omzeil Secure Boot via UEFI Shell-uitvoering.

Microsoft heeft het probleem aangepakt door de handtekeningen van de bovenstaande bootloaders toe te voegen aan de Secure Boot DBX, zodat kwetsbare UEFI-modules niet langer kunnen worden geladen.

Voorbeeld procescode:

#define YY_DO_BEFORE_ACTION \

yyg->yytext_ptr = yy_bp; \

yyleng = (int) (yy_cp - yy_bp); \

yyg->yy_hold_char = *yy_cp; \

*yy_cp = '\0'; \

if ( yyleng >= YYLMAX ) \

YY_FATAL_ERROR( "token too large, exceeds YYLMAX" ); \

yy_flex_strncpy( yytext, yyg->yytext_ptr, yyleng + 1 , yyscanner); \

yyg->yy_c_buf_p = yy_cp;Bron: Eclypsium

Op systemen die beginnen met een van de drie nu ingetrokken bootloaders, zegt Microsoft dat de KB5012170 update fout 0x800f0922 zal genereren. Omdat een bootloader essentieel is voor Windows om te starten met Secure Boot.

Microsoft somt de volgende getroffen platforms op:

- Client: Windows 11, versie 21H2; Windows 10, versie 21H2; Windows 10, versie 21H1; Windows 10, versie 20H2; Windows 10 Enterprise LTSC 2019; Windows 10 Enterprise LTSC 2016; Windows 10 Enterprise 2015 LTSB; Windows 8.1

- Server: Windows Server 2022; Windows Server, versie 20H2; Windows Server 2019; Windows Server 2016; Windows Server 2012 R2; Windows Server 2012

Bootloader update verwijdert fout 0x800f0922

Verder merkt Microsoft op dat het probleem kan worden verholpen door de UEFI versie bij te werken naar de nieuwste versie van de leverancier.

Wanneer u probeert KB5012170 te installeren, kan het zijn dat het niet kan worden geïnstalleerd en krijgt u mogelijk de foutmelding 0x800f0922.

Opmerking: Dit probleem is alleen van invloed op de beveiligingsupdate voor Secure Boot DBX (KB5012170). Niet op de nieuwste cumulatieve beveiligingsupdates, maandelijkse updatepakketten of alleen beveiligingsupdates die op 9 augustus 2022 zijn uitgebracht.

Tijdelijke oplossing: Dit probleem kan op sommige apparaten worden verholpen door de UEFI-bios bij te werken naar de nieuwste versie voordat u probeert KB5012170 te installeren.

Aldus Microsoft.

Onderzoekers van Eclypsium raden organisaties aan om te controleren of de bootloaders op hun systemen kwetsbaar zijn voordat ze proberen de DBX intrekkingslijst bij te werken.

Bootloaders worden meestal opgeslagen in de EFI-systeempartitie. Die op zowel Windows als Linux kan worden gemonteerd om hun versie te inspecteren en er achter te komen of ze kwetsbaar zijn of niet.

De onderzoekers waarschuwen dat het bijwerken van de DBX intrekkingslijst op systemen met kwetsbare bootloaders, waar dit mogelijk is, zal leiden tot een mislukte opstart van het systeem.

Het bijwerken van DBX wordt alleen aanbevolen nadat u zeker weet dat het apparaat geen kwetsbare bootloader versie van de leverancier gebruikt.